Теперь уже можно с уверенностью сказать, что атака, которую несколько дней назад провёл новый хитрый вирус-шифровальщик Wanna Cry — так же известный как WannaCryptor или WanaDecryptor — самая масштабная на момент написания статьи не то что среди подобной заразы, а вообще самая глобальная в истории. Интернет ещё никогда так не трясло. Сотни тысяч домашних и офисных компьютеров по всему миру были заражены, но больше всего опять пострадала Россия. В основном потому, что большинство установленных ОС Windows не лицензионные, да и нормальной антивирусной защитой пользуются не все, надеясь на «авось».

Вирус-вымогатель представляет из себя приложение, которое попав на ПК шифровать все подряд пользовательские файлы на жестком диске: документы, фото, музыку и т.п. При этом используется стойкий к взлому крипто-алгоритм. Процесс может занять некоторое время и владелец может даже не догадываться, что механизм заражения уже во всю работает на его машине.

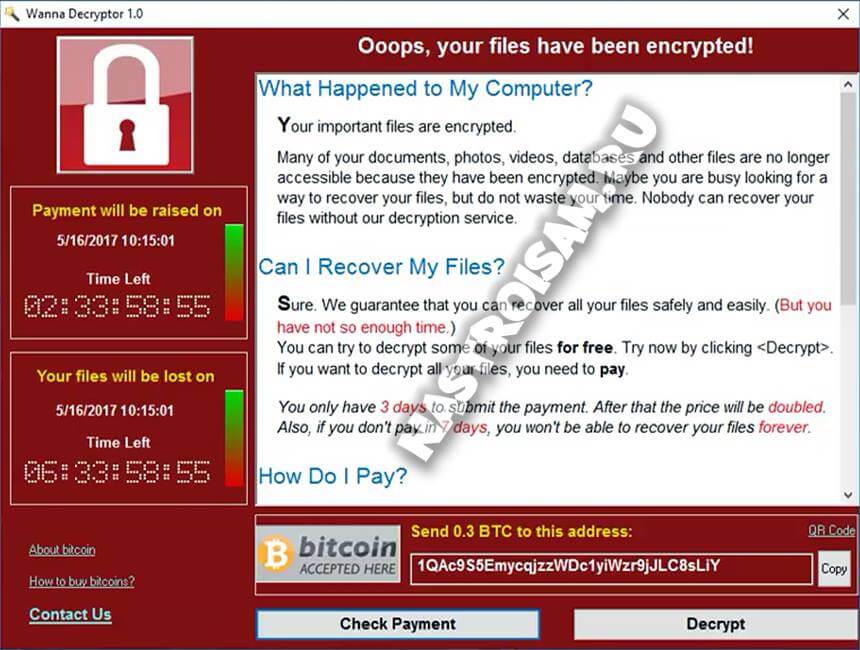

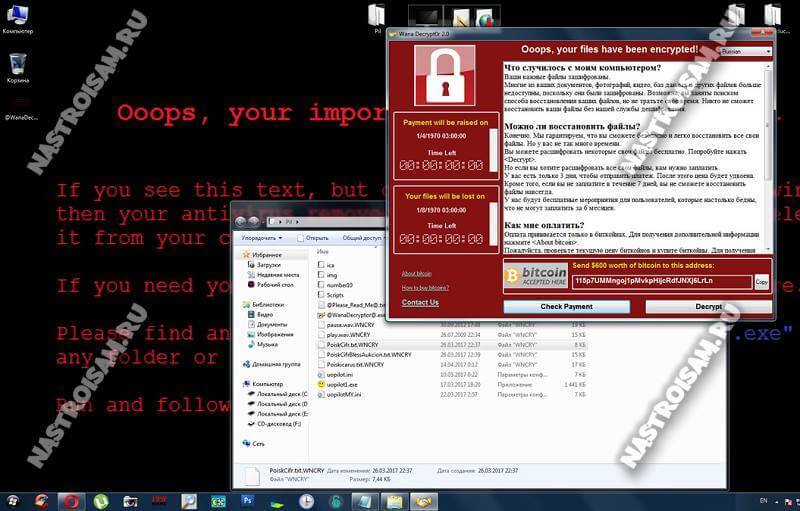

Далее вредоносная программа выдаёт на рабочем столе окно-предупреждение с заголовком Wanna Decryptor 2.0 и предлагает купить ключ, позволяющий расшифровать данные, за некоторую сумму.

Пользователю даётся несколько дней на перечисление денег, после чего ключ на сервере удаляется. Обычно это 300-600$ в крипто-валюте BitCoin. Думаю понятно, что даже если Вы оплатите эти деньги, то декриптор для Wanna Cry всё равно вряд ли придёт. Хотя, судя по росту курса Биткоина, очень многие люди платят.

Отличительные черты Wanna Cryptor

Основное принципиальное отличие нового зловреда от предыдущих похожих разновидностей заключается вот в чём. Раньше вирус-шифровальщик мог начать работу на компьютере или ноутбуке только после того, как пользователь сам запустит исполняемый файл, полученный по почте или принесённый с собой. Вымогатель Wanna Cry прекрасно работает и без этого.

Используя уязвимость службы доступа к файлам на 445-ом порту он попадает в операционную систему и начинает шифровать всё подряд: документы, архивы, изображения, видео- и аудио-файлы и т.д. Отличить такой файл можно по расширению .WNCRY.

Если ПК находится в локальной сети — вирь распространяется на другие машины по сети, заражая всех подряд.

Стоит отметить, что в дополнение ко всему, он ещё и останавливает сервисы типа mysqld.exe, sqlwriter.exe, sqlserver.exe, Microsoft.Exchange, чтобы иметь доступ к их базам данных.

Восстановить данные после вируса-шифровальщика Wanna Cryptor нельзя. По крайней мере сейчас. Возможно позже ситуация изменится, но на текущий момент средств восстановления данных после атаки нет

Как защититься от шифровальщика

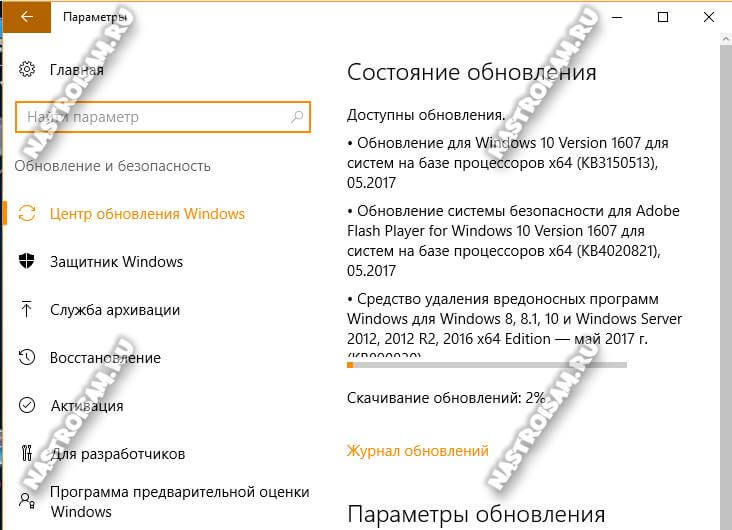

Для того, чтобы обезопасить себя от возможной атаки вируса-криптора, начните с того, что зайдите в Центр обновления Windows. Если есть доступные обновления — обязательно установите их.

Если по каким-либо причинами Вы не можете воспользоваться Центром обновления, тогда можно пойти другим путём. Необходимо зайти на сайт технической поддержки Майкрософт (ссылка) и скачать оттуда спешно выпущенный разработчиками патч Microsoft MS17-010 для своей версии операционной системы Windows.

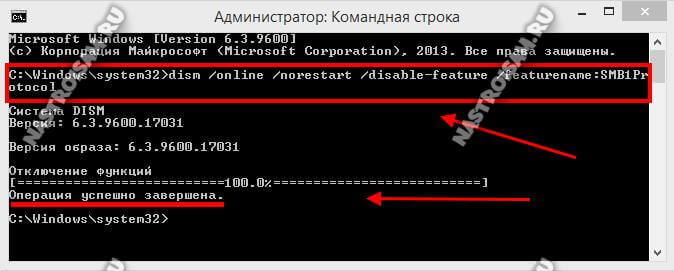

Вторым шагом я порекомендовал бы для верности вообще отключить поддержку полностью отключив поддержку уязвимого протокола SMB (Samba) версии 1. Это будет особенно актуально домашним пользователям, у которых один компьютер или ноутбук, да ещё и подключенный без роутера, напрямую к сети провайдера. Чтобы это сделать — запустите командую строку Виндовс с правами Администратора и введите команду:

dism /online /norestart /disable-feature /featurename:SMB1Protocol

Нажимаем клавишу «Enter» и смотрим на результат.

Операция должна быть успешно завершена.

Третьим шагом стоит обязательно проверить настройки своего фаерволла. Желательно чтобы порты 135-139, 445 были закрыты. Хотя бы пока эпидемия вируса-шифровальщика не пройдёт. Если Вы пользуетесь стандартным брандмауэром Windows и ничего стороннего не установлено, то рекомендую создать в нём соответствующие правила. Для этого снова открываем командную строку с правами Администратора и вводим по очереди такие команды:

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=135 name=»Block_TCP-135″

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=137 name=»Block_TCP-137″

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=138 name=»Block_TCP-138″

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=139 name=»Block_TCP-139″

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=5000 name=»Block_TCP-5000″

После каждой команды нажимаем Enter и смотрим на результат — должно быть «OK». Если для Вас это будет сложно — воспользуйтесь простенькой утилитой Windows Worms Doors Cleaner. Она никаких дополнительных знаний не требует — просто поставьте в Disable все пункты.

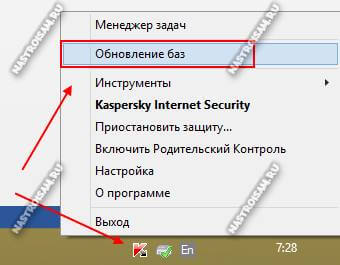

Четвертый шаг — в обязательном порядке обновите базы своего антивируса! Если у Вас он вообще не установлен, то самое время его поставить.

От себя могу порекомендовать бесплатный антивирус Касперского. Отлично справляется со своими задачами и не жрёт кучу ресурсов.

Лечение шифровальщика Wanna Cry

К сожалению, на терминальной стадии, когда файлы уже зашифрованы и выскочило окно WannaDecryptor 2.0 с предупреждением, уже поздно «пить Боржоми». Лечить уже бестолку, ведь расшифровать уже зашифрованные файлы не получится. А вот если зараза только проникла в операционную систему, тогда есть шанс хоть что-то ещё спасти. Первый из известных признаков — это появление на рабочем столе ярлыка WannaCry. Ещё один признак — загрузка процессора неизвестным процессом. Что делать в этом случае?

1. Отключаем ПК от Интернета и перезагружаемся в безопасный режим Windows.

2. Открываем свойства ярлыка декриптора и смотрим где располагается сам исполняемый файл.

3. Удаляем папку с вирусом.

Как правило в ней лежат вот такие файлы:

b.wnry, c.wnry, r.wnry, s.wnry, t.wnry, taskdl.exe, taskse.exe, u.wnry

4. Загружаемся в обычном режиме и проверяем ОС хорошим антивирусом и устанавливаем патч Microsoft.

И ещё совет — зашифрованные файлы с расширением .wncry лучше не удалять. Есть шанс, что специалисты антивирусных лабораторий со временем смогут найти ключ для расшифровки.

Где скачать можно этот вирус? Дайте ссылку.

Почему 5000 порт? Про него в статье ничего не говорится.

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=5000 name=»Block_TCP-5000″

Aleksey — Это системная служба обнаружения сервисов SSDP, её тоже желательно прикрыть.

Где взять эту гадость? скачивать линуксом буду.

Иван.

Вирус сам тебя найдет, вот только ты этому рад не будешь)))