Реклама — двигатель торговли. А торговля в сети Интернет сейчас развивается в геометрической прогрессии. Да и не только торговля, а услуги, информации и прочее. Само собой растёт и объем рекламных объявлений, которыми заполняется все свободные площади на сайтах. Само-по себе это нормально, сайт тоже надо на что-то содержать и где-то брать средства на развитие. Но часто в погоне за прибылью, вебмастеры перегружают интерфейс объявлениями, в результате чего информация на ресурсе становиться не читабельна. Понятно, что такое ни одному пользователю не понравится и только вызывает раздражение.

Но это хотя бы «белый», т.е. легальный способ. А есть ещё «черная» реклама. Смысл её в том, что на компьютер совместно с нормальными программами скрытно устанавливается рекламный модуль, который отображает дополнительные объявления и всплывающие окна,что делает работу в Интернете невыносимой. О том, как убрать рекламу из браузера во всех её проявлениях — мы сегодня и поговорим.

1. Убираем обычную рекламу появляющуюся на сайтах в Интернете.

Самый простой и действенный способ, с помощью которого можно удалить рекламу в любом браузере — Гугл Хром, Опера, Яндекс браузер и т.п. — это установка дополнительного расширения «AdBlock» или его аналога «Adblock Plus». Оба эти расширения были изначально выпущены для Mozilla Firefox и в дальнейшем уже портированы под остальные популярные браузеры. Функционал их так же схожий.

Установить расширение AdBlock очень просто.

Для Google Chrome:

Нажимаем кнопку с тремя горизонтальными черточками в правом верхнем углу окна. В открывшемся меню Хрома надо выбрать пункт «Дополнительные инструменты»->»Расширения». Этим Вы откроете Интернет-магазин приложений Chrome.

Для Opera:

Кликаем на значок «Опера» в левом верхнем углу окна и в открывшемся меню выбираем пункт «Расширения».

Для Firefox:

Здесь такая же кнопка с тремя горизонтальными черточками в правом верхнем углу окна, как в хроме. Нажимаем на неё и выбираем пункт меню «Дополнения»->»Расширения».

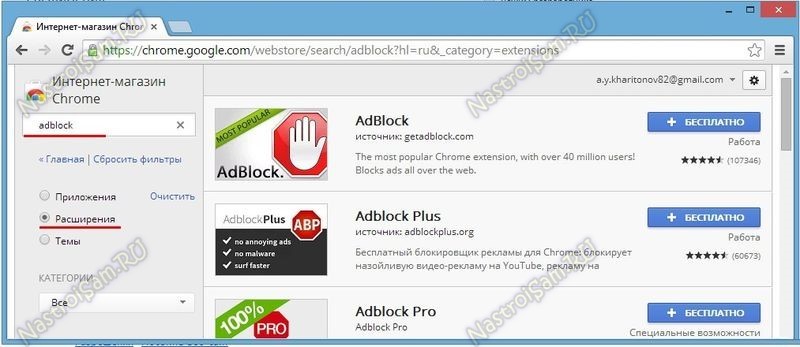

А дальше везде всё идентично. В строку поиска расширения вводим слово «adblock» и получаем результат:

Выбираем нужное расширение и кликаем на кнопку со значком «+» — плюс. В Хроме она называется «Бесплатно»:

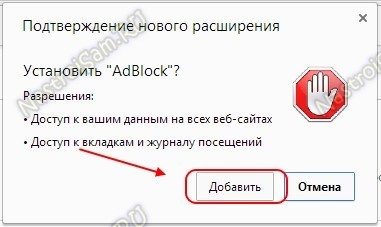

В Опере — «Добавить в Opera», в Firefox — «Установить». Программа спросит подтверждение установки дополнения:

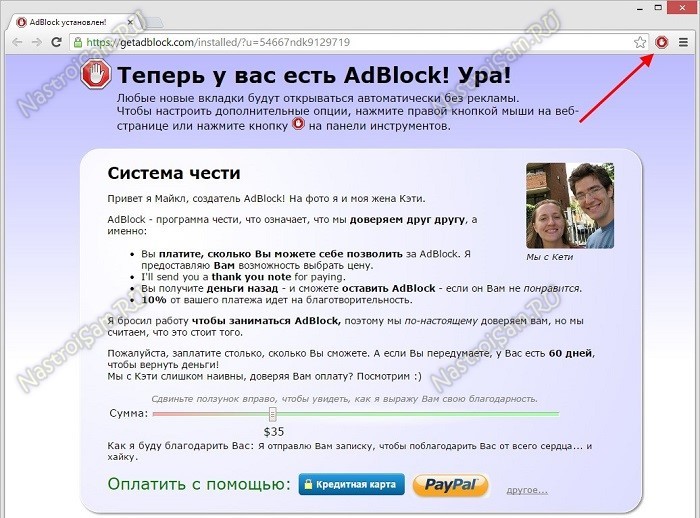

Соглашаемся и ждем завершения процесса. Затем лучше перезапустить браузер, после чего на панели появиться красная кнопочка «AdBlock»:

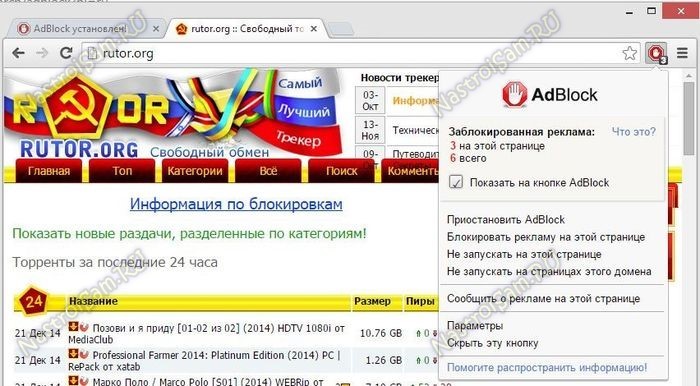

Теперь при заходе на любой сайт, расширение удалит рекламу автоматически и покажет окно оповещения:

Этот способ позволяет убрать рекламу в браузере на 95%, что вполне устроит обычного пользователя.

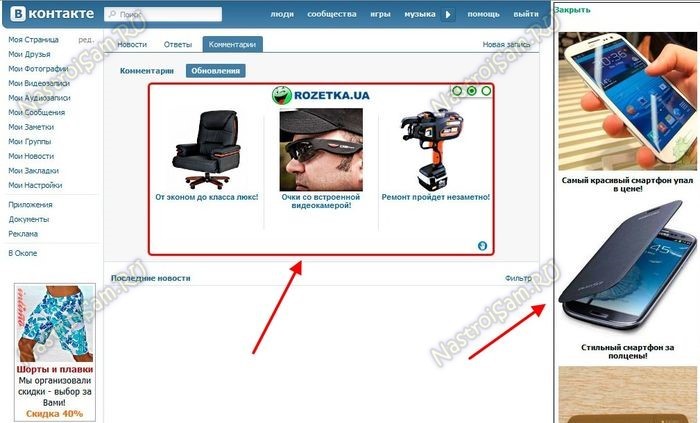

2. Удаляем всплывающую рекламу (вирус-реклама на всех сайтах)

Теперь разберёмся с дополнительными зловредными модулями, результатом работы которых является всплывающие окна рекламы в добавок к тем, что уже есть на сайте. В качестве примера — посмотрите на картинку выше. Там показаны блоки объявлений, которых на этом сайте нет, их и добавил вирус. Как он попадает на компьютер? Да очень просто — с установкой других программ, во время установки которых к Вам в систему и внедряется один (а иногда сразу несколько модулей). К сожалению, не все антивирусы их распознают. И тут дело даже не в его эффективности, а в том, что некоторые разработчики антивирусного софта просто не считают их за вирус. Поэтому, проверив систему тем же DrWeb CureIT или Kaspersky Virus Removal Tools Вы можете ничего не обнаружить.

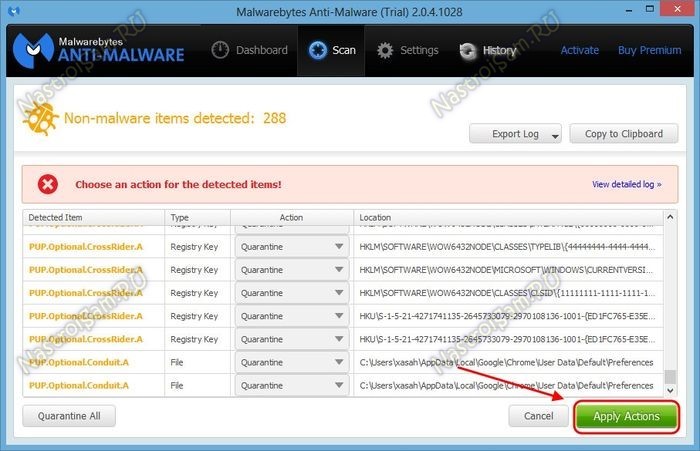

Но не стоит расстраиваться — эффективные методы есть. Специально для борьбы с разного рода нечистью есть специальные программы, которые распознают разного рода шпионские модули SpyWare, вредоносные Malware и, в том числе, вирус-рекламу. Порекомендовать могу утилиту Malwarebytes. Это очень мощный инструмент, который вычищает практически полностью всю гадость из системы, которую не распознало антивирусное ПО. Несомненным плюсом является наличие бесплатной версии, скачать которую можно отсюда. После установки, запускаем программу и нажимаем на кнопку «Scan Now»:

Полная проверка может занять около часа. Но результат того стоит:

Все найденные подозрительные объекты предлагается перенести в карантин, поэтому можно спокойно нажимать на кнопку «Apply Changes». Если Malwarebytes ошибется, то файл или ключ реестра можно будет восстановить из карантина.

Таким образом Вы сможете вычистить практически всю нечисть со своей операционной системы. Но если же что-то ещё осталось, то в этом случае — придётся подчищать всё вручную.

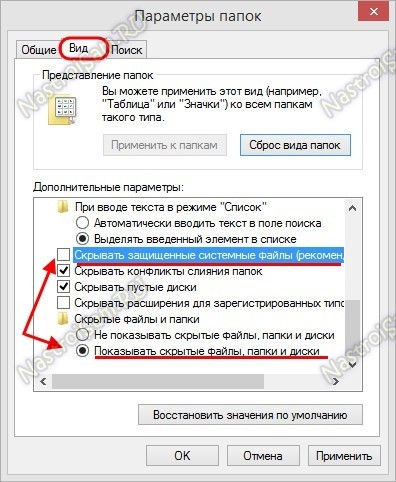

Но сначала включим отображение скрытых файлов, так как разработчики частенько прячут свои зловредные творения от глаз обычных пользователей. Для этого нажимаем комбинацию клавиш Win+R и вводим команду: control folders

Откроются Параметры папок Windows. Открываем вкладку «Вид»:

Снимаем галочку «Скрывать защищенные системные файлы» и ставим флажок «Показывать скрытые файлы, папки и диски». Нажимаем «ОК» и закрываем окно.

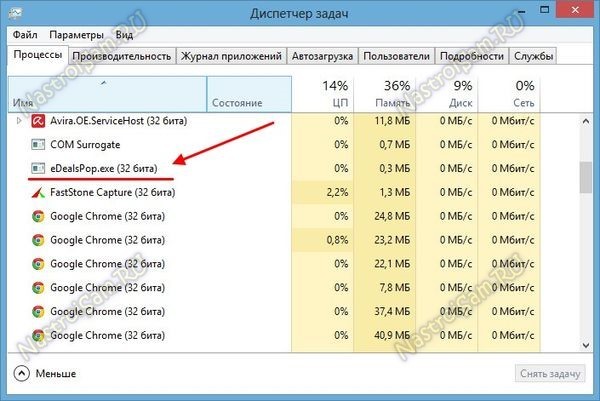

Теперь нажмите комбинацию клавиш CTRL+ALT+DEL и выберите пункт меню «Диспетчер Задач». Нас интересует вкладка «Процессы»:

Просмотрите все активные процессы в системе. Нет ли среди них чего-либо из вот этого списка наиболее известных модулей вирус-рекламы:

OffersWizard

Conduit

eDeals (eDialsPops)

Babylon

Websocial

ShopperPro

Sense (AdsBySenses)

Webalta

Mobogenie

YouTube Accelerator

iWebar

Podoweb

DownloadHelper

Pirrit Suggestor

Search Protect

Awesomehp

CodecDefault

MiPony

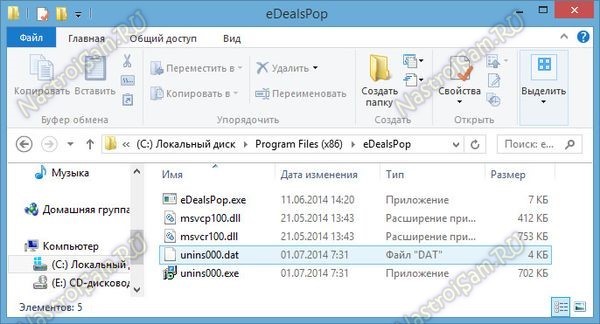

Если такой нашёлся — кликаем по процессу правой кнопкой и выбираем пункт «Открыть расположение файла» и попадаем в Папку, где эта «зараза» обитает:

Как видите на скриншоте, Malware-утилиты могут даже подменять ряд системных библиотек на свои копии. Удаляем всё подчистую вместе с папкой. Так надо проделать с каждым из найденных по списку процессов. Будьте внимательны — не прибейте системный процесс. Если сомневаетесь — лучше пропустите.

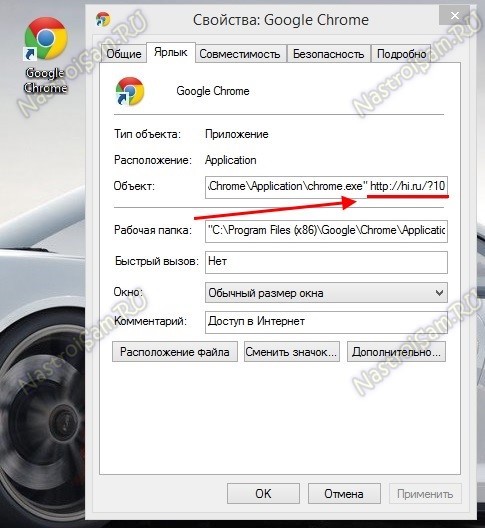

Следующим шагом обратим внимание на наши браузеры. Для каждого из них сделайте следующее. На рабочем столе и в панели задач кликните правой кнопкой на ярлыке и в контекстном меню выберите пункт Свойства:

Посмотрите на строку «Объект». После исполняемого файла с расширением .exe никаких ссылок больше не должно быть. Если есть — смело удаляем и применяем изменения.

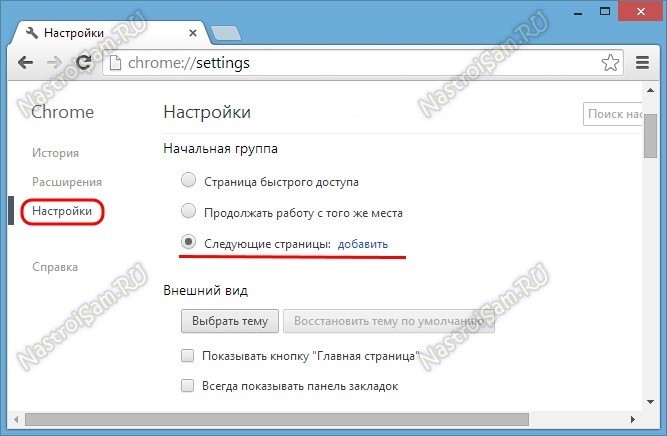

После того, как проверили ярлыки — запускаем по очереди каждый браузер и идем в его настройки. Нужно найти раздел, отвечающий за стартовую страницу браузера. В Google Chrome это — «Начальная группа»:

Проследите, чтобы в списке не было неизвестных адресов:

На приведенном примере явно виден результат работы модуля Conduit. Удаляем запись и кликаем на кнопку «ОК».

Примечание:

В браузере Опера за это отвечает раздел «Настройки» -> «При запуске».

В Mozilla Firefox: «Настройки»->»Основные»->»Запуск».

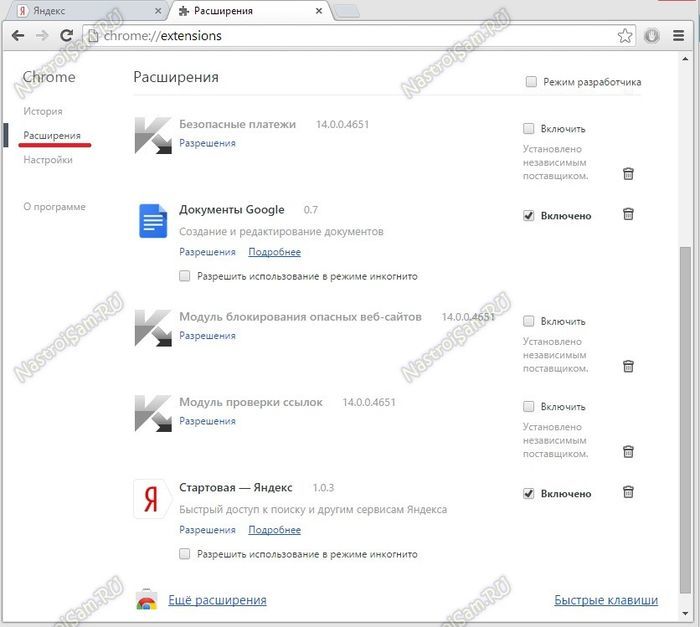

Ещё одна незащищенная сторона веб-браузеров — это их расширения. Поэтому идём в раздел «Настройки» -> «Расширения» и внимательно рассматриваем каждое из имеющихся в списке:

Сравните со списком процессов, приведенным выше. Если что-то совпадает или просто покажется подозрительным — отключайте и проверяйте результат.

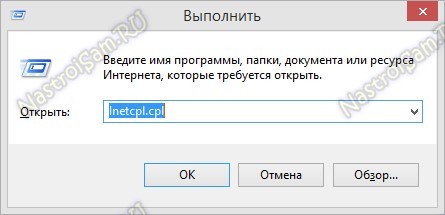

Следующим пунктом нашей программы идёт проверка свойств обозревателя Windows. Нажимаем комбинацию клавиш Win+R и вводим команду: inetcpl.cpl

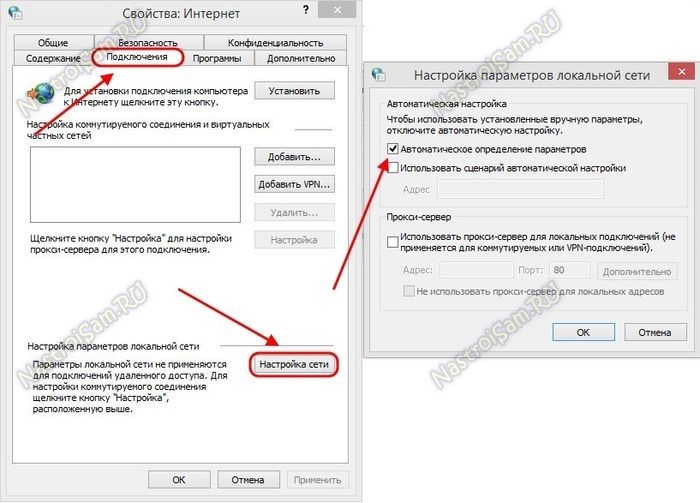

Кликаем на «ОК» и нам открывается вот такое окно:

Нам нужна вкладка «Подключения», а на ней — кнопка «Настройка сети».В открывшемся окне обратите внимание, чтобы стояла галочка «автоматическое определение параметров». Никаких сценариев быть не должно. Так же обратите внимание на раздел «Прокси-сервер». У 99% провайдеров связь осуществляется напрямую, без использование прокси. Этим «болеют» в основном сети предприятий, вузов и малые районные сети. Поэтому, если у Вас Ростелеком, Дом.ру, Билайн, ТТК или иной крупный оператор связи — снимите галку «Использовать прокси сервер».

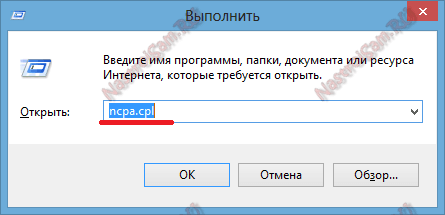

Остается совсем немного. Проверим какие у нас используются адреса DNS-сервера. Для этого снова нажимаем комбинацию клавиш Win+R и вводим команду: ncpa.cpl

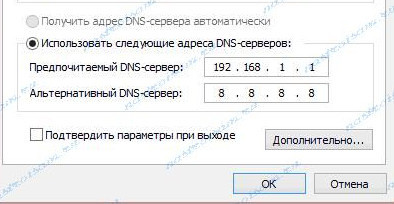

Откроется окно, в котором будут отображены все сетевые подключения Вашей операционной системы. Найдите то, через которое Вы подключены к Интернету и кликните на нём правой кнопкой мыши. В контекстном меню надо выбрать пункт «Свойства». Нам нужен компонент «Протокол Интернета версии 4 (TCP/IPv4)». Кликаем на нем дважды. Запустится окно, в котором надо обратить внимание на раздел с адресами DNS-серверов.

Тут обычно выбрано автоматическое получение. Если параметры прописаны статически, это тоже нормально, но надо обратить внимание на сами адреса. На скриншоте Выше в качестве предпочитаемого указан IP роутера, а в качестве альтернативного — публичный ДНС от гугл. Это самый оптимальный вариант, как правило. Всё в порядке. Если прописаны иные адреса, то позвоните в техническую поддержку провайдера и уточните какие IP у его DNS-серверов. Сравните с тем, что прописано у Вас.

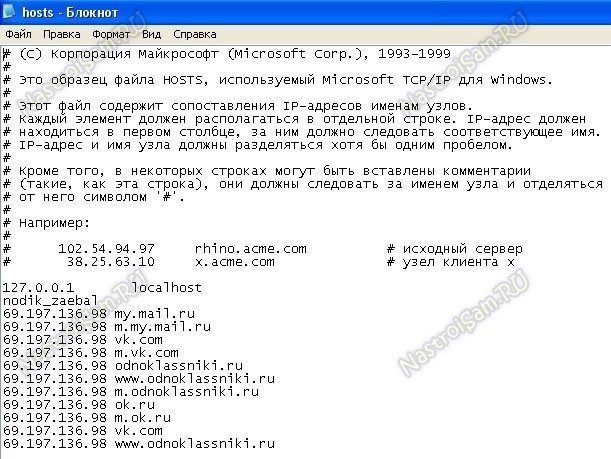

Ну и в качестве последнего шага — проверяем системный файл hosts. Для этого, запускаем от имени Администратора любой текстовый редактор, например, Блокнот. С помощью пункта меню «Файл» -> «Открыть» идем в папку C:\Windows\System32\drivers\etc и открываем файл hosts:

В приведенном примере, всё что ниже строки 127.0.0.1 — результат работы модулей вирус-рекламы. Эти надписи надо удалить и сохраниться. После перезагрузки компьютера — проверяем удалось ли нам полностью убрать рекламу из браузера.

Благодарю Вас за столь подробное описание по борьбе с вирусами! С помощью программы, мне удалось удалить 7 угроз. Но в браузере Гугл Хром, захожу в Дополнительные инструменты>> Расширения- и меня выкидывает почему-то! В чем причина и как с этим бороться? За ранее спасибо!

Десять дней тому назад при открытии сайтов стала появляться реклама, и на всех абсолютно нормальных сайтах — всплывающее окно внизу слева. Думала с помощью ССleaner все исчезнет, ничего подобного. Вдруг вчера Avast стала блокировать открытие любого сайта в Google Chrome. Весь вечер изучала все способы как этот вирус найти (отключала Avast, чтобы пользоваться интернетом). Все папки вычистила как рекомендовали, установила Malwarebytes Anti-Malware, уже сегодня прогнала систему через эту программу два раза — результат 0. Да, нашлись зараженные объекты, но и после их удаления Avast продолжал блокировать Chrom. И только в Вашей статье нашла, что еще можно поискать эту св…чь в «расширениях». Действительно, там было несколько расширений, «установленных без моего ведома», удалила их. Честно говоря, уже не верила, что сама справлюсь, но Вы помогли, все теперь работает без проблем. Спасибо Вам огромное!! Пишу так подробно для девушек, возможно кому-то из них поможет более детальное описание проблемы, чтобы знать где обнаружить «врага». Еще раз спасибо))

Большое спасибо. Интересно, познавательно, действенно, понятно. Спасибо.

Большое спасибо,помог первый способ.

Огрооооомное вам спасибо ! Помогло.

Спасибо за такое подробное описание.

Спасибо огромное. Почистилась

Огромное спасибо автору. Очень доступная методика все сделал по ней и проблема решена)) помогла программа malware. Спасибо!))

Спасибо большое пригодилось. Но добавьте к статье ещё инфу, где найти вирус в реестре, а то он там чаще всего!

Павел — этим как раз утилита anti-malware занимается

Спасибо большое! Рекламы исчезли. Действительно Расширение AdBlock помогло!

Большое спасибо, очень помогли ваши советы. Реклама пропала УРА!!!!!!

Adguard – это программа для блокировки рекламы и всплывающих окон. Adguard обеспечивает эффективную защиту против рекламы и одинаково хорошо блокирует всплывающие окна и баннеры во всех браузерах, что выгодно отличает его от браузерных плагинов семейства Adblock.

AdBlock — у меня стоит стабильно. Лучшая штука для этих целей.

Спасибо, автору! Я очень довольна!!! Наконец-то избавилась от этой надоедливой рекламы и всплывающих окон!!!

Спасибо.

спасибо помогло))

При попытке установить расширение «adblock» в Google Chrome получаю “Произошла ошибка” NETWORK_FAILED – установка не проходит, как установить «adblock»?

А попробуйте поставить adguard — то же самое будет?

Отлично! Помогло. В браузере был банер.