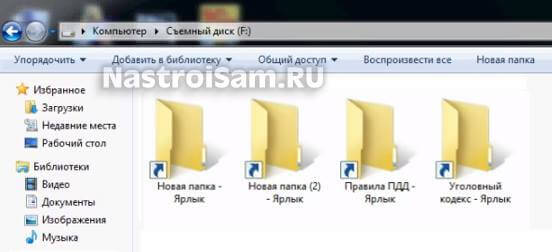

Сегодня я хочу поговорить об одном уже весьма стареньком вирусе, модификации которого до сих пор будоражат компьютеры пользователей не заботящихся о собственной безопасности. Смысл его деструктивной деятельности заключается в том, что он скрывает содержимое съемного диска и подменяет его ссылками на исполняемый файл, которые умело маскирует с помощью изменения их атрибутов. Всё рассчитано на то, что ничего не подозревающий пользователь не заметит, что вместо папок ярлыки и попытается их открыть. Таким образом этот троян и кочует от компьютера к компьютеру, поражая незащищённые операционные системы одну за другой.

Если же на очередном ПК будет стоять хорошая антивирусная программа типа Касперского или DrWeb, то она, конечно же, сразу его засечёт и удалит сам исполняемый EXE-файл или скрипт. Но вот изменить атрибуты, из-за которых папки стали ярлыками на флешке, антивирус не в состоянии и Вам придётся делать это вручную. Как это сделать я сейчас и расскажу.

Вычищаем заразу окончательно!

Для начала надо окончательно убедиться, что вируса нет ни на компьютере, ни на USB-диске. Для этого обновляем базы антивирусной программы и проверяем сначала одно, потом другое. Если у Вас её нет — настоятельно рекомендую его установить. Например, отлично себя зарекомендовал бесплатный антивирус Касперского. Так же можно воспользоваться одноразовым сканером DrWeb CureIT.

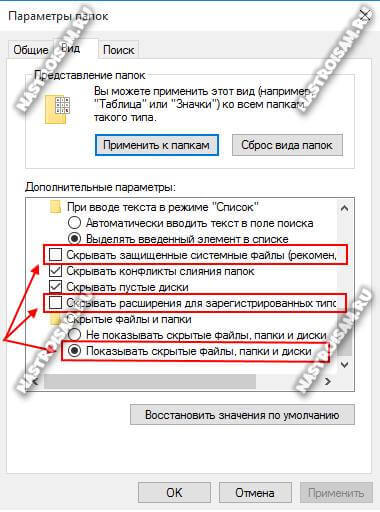

После этого надо зайти в панель управления Windows и открыть раздел «Параметры папок». В открывшемся окне переходим на вкладку «Вид»:

Здесь необходимо снять галочки «Скрывать защищённые системные файлы» и «Скрывать расширения для зарегистрированных типов файлов». А вот флажок «Показывать скрытые файлы, папки и диски» надо наоборот поставить. Это делается для того, чтобы увидеть всё, что вредоносная программа могла скрыть от пользователя.

Следующим шагом нужно будет вручную подчистить остатки жизнедеятельности зловреда. Обязательно проверьте чтобы на флешке не осталось файла сценария автозапуска — autorun.inf. Затем стоит удалить папку RECYCLER (Кстати, в ней-то обычно EXE-шник вируса и лежит).

На жестком диске надо обратить внимание на папки пользователей, а особенно — на C:\Users\<<Пользователь>>\Appdata\Roaming\. Именно сюда пытается прятаться всякая зараза, а потому в ней не должно быть исполняемых файлов с расширение *.EXE и *.BAT.

Возвращаем пропавшие папки обратно

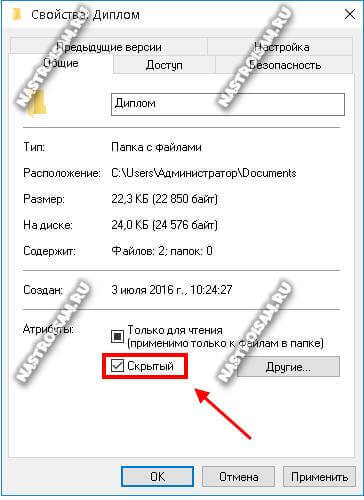

Следующим этапом нужно вернуть обратно папки, которые стали ярлыками на USB-накопителе. Вот тут начинается самое интересное. Дело в том, что в зависимости от модификации, способ с помощью которого вирус спрятал директории может быть разным. В самом простом случае достаточно зайти на флешку. Там вы увидите скрытые папки (их отображение мы включили выше). Надо просто на каждой из них кликнуть правой кнопкой, открыть её свойства и снять галочку «Скрытый».

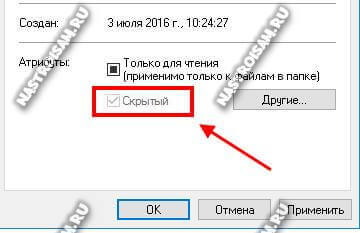

А вот если поработал более продвинутый зловред, то скорее всего эта галочка будет недоступна и так просто снять атрибут «скрытый» с папки после вируса у Вас не получится.

В этом случае прямо в корне флешки создаём текстовый файлик, в котором надо скопировать вот эту строчку:

attrib -h -r -s -a /D /S

Закрываем текстовый редактор и меняем ему расширение с *.TXT на *.BAT.

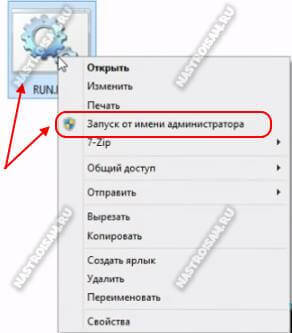

Кликаем на файлике правой кнопкой и в контекстном меню выбираем пункт «Запуск от имени Администратора».

После этого папки должны стать видимыми.

Если что-то непонятно — смотрим видео-инструкцию:

Автоматизированный вариант

Для тех, кто не любит всё делать вручную, предпочитая положиться на скрипты, тоже есть отличный способ. Заключается он в том, что на съёмном накопителе надо опять же создать BAT-файл, открыть его блокнотом и скопировать туда вот такой код:

:lable cls set /p disk_flash="Input USB Drive Name: " cd /D %disk_flash%: if %errorlevel%==1 goto lable cls cd /D %disk_flash%: del *.lnk /q /f attrib -s -h -r autorun.* del autorun.* /F attrib -h -r -s -a /D /S rd RECYCLER /q /s explorer.exe %disk_flash%:

Закрываем текстовый редактор и сохраняем изменения. Запускаем скрипт на исполнения. В начале он попросит указать букву, под которой флешка отображается в Проводнике. После этого он удалить папку RECYCLER, файл автозапуска autorun.inf и вернёт атрибуты папкам, которые стали ярлыками. Этот вариант отлично работает в большинстве случаев на «ура».

Но если вдруг Вам попадётся более хитрая модификация такого вируса, то всё же Вам придётся закатать рукава и поработать руками.

При использовании ключа /s в команде attrib будут обрабатываться все файлы и папки на флэшке, а это займёт длительное время, вирус всё что находится в папках как правило не скрывает, поэтому в скриптах /s лучше не использовать. Раньше встречался с этим вирусом, проблема была крайне массовой.

Cпасибо огромное автору за статью! Два дня назад у меня случилась эта неприятность на флэшке. Самое главное-информация очень важная в папках хранилась. Программа RUCOVA не помогла. И вот следуя инструкциям здесь, у меня все папки с инфо восстановились. Глубоко благодарю!!!

С такими задачами отлично справляется Антивирь 360 Total Security

Ну вы блин даете! Спасибо!

Федор

Человек!!! ты Человечище))) Большое тебе спасибо!, пусть у тебя все в жизни будет замечательно, я благодаря тебе и твоему видео разблокировал свои любимые песни))).

Урррряяяя!

Огромное спасибо за помощь всем несведующим Удачи, здоровья и всех благ! Добавьте на сайт кнопочку «поблагодарить» с яндекс деньгами или чем-нибудь наподобие

Удачи, здоровья и всех благ! Добавьте на сайт кнопочку «поблагодарить» с яндекс деньгами или чем-нибудь наподобие  :*

:*

Спасибо! Было полезно!

Спасибо огромное!!! Удачи Вам в вашей работе)))))))

Что делать, если exe’шный файл находится в отдельной папке, которая никак не удаляется, точнее удаляется, но спустя несколько секунд, восстанавливать обратно?

P. S. Dr. Web Curtis не помог

Попробуйте через LiveCD загрузится, удалить а затем найти программу, которая создаёт его и удалить тоже.

Пост очень полезен. Весьма благодарен за его написание и репост. Но суть проблемы не меняет, в том смысле ,что не показано ,тем кто подвержен этой заразе , как обезопаситься и не подвергнутся атаке этого детского вируса. То что он лечится на рас — два , это и так все ясно ,вопрос и замечание в другом , как заставить , или попросить юзеров , которые подвержены заражению оным , себя обезопасить и не наступать на дедушкины грабли? Вы уж потрудитесь дать Но все же спасибо….

You’re techno-wizards, Guys! THANKS!!!

Здравствуйте! Подскажите, пожалуйста: я, не зная, что мой ноут заражён этим вирусом, пыталась подсоединить его с чужим проектором для проведения презентации. Именно пыталась, т.к. изображение с ноута на экран через проектор не выводилось, подключили другой ноут — всё заработало. Не могла ли я, того не зная, заразить проектор, и через него — чужой ноут? Или этот вирус действует только на флешки?

Света — здравствуйте. Скорее всего вирус тут ни при чём, надо настройки смотреть.

Для проектора вирусов пока не придумали =)

Как восстановить файлы от вируса danwin1210??!

Спасибо огромное! Увидела без восстановления свои файлы на флешке. Просто счастлива! Плюсую Вам в карму!))))

Огромнейшее спасибо!!! Вы боги реально!!! )))))

Спасибо большое! Все получилось

А что делать с оставшимися ярлыками?

Как правило, расширения возвращаются верно. Что за ярлыки остались?